Kluczowa różnica: szyfrowanie odnosi się do techniki zachowania poufnych informacji poufnych poprzez zmianę formy informacji. Zmienia się w nieczytelną formę, aby zachować bezpieczeństwo. Obfuskacja jest cicha, podobnie jak szyfrowanie. Jednak termin ten jest zazwyczaj używany do ochrony kodu programu zamiast ogólnych danych. Odnosi się do przekształcenia danych w trudną formę. Algorytm służy do szyfrowania i zaciemniania. Główną różnicą między nimi jest to, że nawet jeśli algorytm jest znany, zaszyfrowanych danych nie można zrozumieć bez klucza wymaganego do odszyfrowania. Z drugiej strony, zaciemnione dane można łatwo zrozumieć, znając algorytm używany do zaciemniania. Nie wymaga klucza.

Poufność jest bardzo ważna w kontekście wszelkich istotnych informacji. Pętle w systemie mogą często prowadzić do katastrofalnych rezultatów przy braku bezpiecznych systemów. Szyfrowanie i zaciemnianie to dwa kluczowe słowa związane z bezpiecznymi systemami.

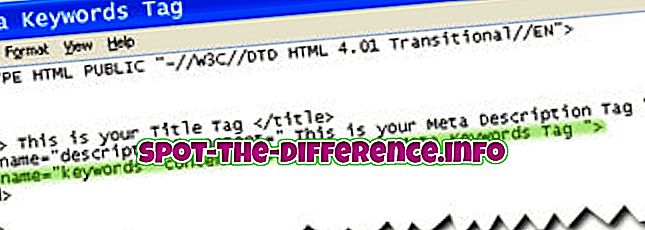

Ważne jest, aby wspomnieć, że metodologia szyfrowania i deszyfrowania również może się różnić. Szyfrowanie odgrywa istotną rolę w dzisiejszym świecie, w którym większość informacji wymienianych jest przez Internet. Zaszyfrowane dane pozostają bezpieczne, o ile klucze są bezpieczne.

Obfuskacja jest również bardzo podobna do szyfrowania, ponieważ opiera się na tej samej koncepcji szyfrowania; zapewnić bezpieczeństwo. Jednak słowo jest używane w kontekście do źródła do programowania kodów, a nie danych ogólnych. Służy do konwersji haseł i definicji widoków, procedur składowanych, funkcji itp. Do formatu nieczytelnego. Jednakże, zaciemnione jednostki mogą zostać poddane inżynierii wstecznej, co oznacza, że kod może być dekompilowany i badany.

Na przykład SQL Server może zaciemnić definicje procedur składowanych, definicje widoków itp. Termin ten może być również używany do wszelkiego rodzaju maskowania danych. Może to być tak proste, jak nawet odwrócenie kolejności liter. W przeciwieństwie do szyfrowania, nie wymaga informacji kluczy, aby poznać oryginalne informacje. Dla zaciemnienia osoba może cofnąć zaciemnienie bez potrzeby użycia jakichkolwiek klawiszy.

Algorytm służy do szyfrowania i zaciemniania. Główną różnicą między nimi jest to, że nawet jeśli algorytm jest znany, zaszyfrowanych danych nie można zrozumieć bez klucza wymaganego do odszyfrowania. Z drugiej strony, zaciemnione dane można łatwo zrozumieć, znając algorytm używany do zaciemniania. Nie wymaga klucza.

Porównanie między zaciemnianiem a szyfrowaniem:

Obfuskacja | Szyfrowanie | |

Definicja | Zmiana formy jakichkolwiek danych w dowolnej innej formie. Zazwyczaj jest używany w kontekście kodów programów | Zmiana formy informacji w dowolnym nieczytelnym formacie za pomocą klucza do szyfrowania |

Wymaganie klucza do odkodowania oryginalnych danych lub informacji | Może być dekodowane bez żadnego wymogu klucza używanego do kodowania danych | Jest wymagane |

Zmiana danych | W trudną formę | Do postaci nieczytelnej |

Przykład | główne (l , a, n, d) char ** a; { dla (d = atoi (a [1]) / 10 * 80- atoi (a [2]) / 5-596; n = "@ NKA \ CLCCGZAAQBEAADAFaISADJAB BA ^ \ SNLGAQABDAXIMBAACTBA TAHDBAN \ ZcEMMCCCCAAhEIJFA EAAABAfHJE \ TBdFLDAANEfDNBP HdBcBBB EA_AL \ HELLO, WORLD! " [l ++ - 3];) dla (; n -> 64;) putchar (! d +++ 33 ^ l & 1);} Ten obfuskany kod Briana Westleya drukuje mapę świata | Wiadomość w postaci zwykłego tekstu + algorytm szyfrowania + klucz = wiadomość zaszyfrowana Algorytm odszyfrowywania + klucz + wiadomość zaszyfrowana = wiadomość w postaci zwykłego tekstu "INSECURE" staje się "KPUGEWTG", klucz to 2, więc każda litera jest zamieniana na literę, która znajduje się w 2 miejscach za nią |